WordPress XML-RPC es una funcionalidad bastante anticuada incorporada al WordPress CMS. Es un medio de estandarizar las comunicaciones entre un sitio de WordPress y otras tecnologías web o móviles. Si es usuario de WordPress, este tutorial le dirá qué es XML-RPC y por qué es una buena idea deshabilitarlo para protegerse.

Cómo funciona XML-RPC

Su sitio web de WordPress está diseñado para funcionar en la Web. Utiliza tecnologías web centrales como HTML, CSS y PHP. Todos estos archivos están bien guardados en carpetas dentro de su servidor de alojamiento.

Cuando un visitante hace clic en su nombre de dominio o cualquiera de sus derivados, aterriza en su página web. La carpeta específica que contiene la información que desean descargar en su navegador. Ahora el navegador interpreta esta información y se la muestra.

Pero, ¿qué sucede si no desea acceder a su sitio web utilizando un navegador? ¿Qué sucede si desea acceder desde un software de administración personalizado o incluso desde una aplicación móvil?

WordPress XML-RPC cubre este problema.

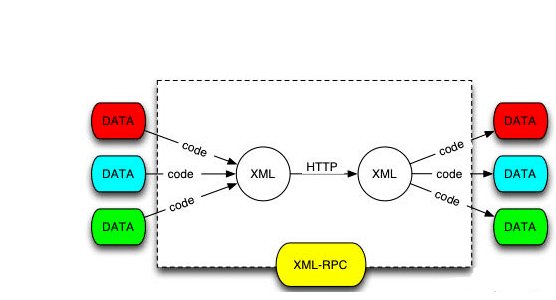

XML-RPC es una API que envuelve la información esencial dentro de un archivo XML simple y la envía a la aplicación móvil o software remoto. La aplicación móvil luego infla esta información con su propio diseño preconfigurado. La aplicación móvil en este caso ya no necesita descargar archivos sustanciales de la página web, y aún puede acceder a sus datos en una aplicación ingeniosa.

Por bueno que parezca, el único problema es que deberá enviar su nombre de usuario y contraseña cada vez que quiera autenticarse mediante XML-RPC. Esto lo hace muy vulnerable al ataque de un hacker.

Cómo XML-RPC te hace vulnerable

XML-RPC deja su sitio vulnerable a ataques por lo menos de dos maneras: ataques de fuerza bruta y robo de credenciales de inicio de sesión .

Ataques de fuerza bruta

Los atacantes intentan infectar su sitio web mediante un ataque de fuerza bruta.

Un ataque de fuerza bruta es simplemente un juego de adivinanzas. El atacante intenta adivinar su contraseña una y otra vez hasta que tenga éxito.

Sucede varios miles de veces por segundo para que puedan probar millones de combinaciones en un período corto.

En un sitio de WordPress, puede limitar fácilmente los ataques de fuerza bruta al limitar los intentos de inicio de sesión para su sitio web. Sin embargo, el problema con XML-RPC es que no limita los intentos de inicio de sesión en su sitio.

Un atacante puede seguir adivinando engañando a su servidor que es un administrador que busca recuperar cierta información. Y debido a que no tienen las credenciales correctas, aún no pueden acceder a su sitio, por lo que siguen intentándolo varias veces sin fin.

Dado que no hay límite para el número de pruebas, es solo cuestión de tiempo antes de que obtengan acceso. De esta forma, un pirata informático también puede derribar fácilmente un sitio mediante un ataque DDOS XML-RPC (enviando oleadas de solicitudes de “pingback” a XML-RPC para sobrecargar y bloquear el servidor).

Interceptar/robar información de inicio de sesión

Otra debilidad del XML-RPC es el sistema de autenticación ineficiente. Cada vez que envíe una solicitud para acceder a su sitio web, también debe enviar sus credenciales de inicio de sesión. Esto significa que su nombre de usuario y contraseña están expuestos.

Los hackers pueden estar al acecho a la vuelta de la esquina para interceptar este paquete de información. Una vez que tienen éxito, ya no necesitan pasar por los rigores de los ataques de fuerza bruta. Simplemente ingresan a su sitio web con sus credenciales válidas.

¿Debo deshabilitar XML-RPC en WordPress?

Desde la versión 3.5 de WordPress, ha habido tantas mejoras en el código XML-RPC que el equipo de WordPress lo consideró lo suficientemente seguro como para habilitarlo de manera predeterminada. Si confía en aplicaciones móviles o software remoto para administrar su sitio de WordPress, probablemente no debería deshabilitar XML-RPC.

Si está muy consciente de la seguridad de su servidor, puede ser mejor deshabilitarlo, ya que cubre una forma posible que los hackers pueden usar para atacar su sitio.

Cómo deshabilitar XML-RPC en WordPress

XML-RPC está habilitado de forma predeterminada en WordPress, pero hay varias formas de deshabilitarlo.

Nota : si está utilizando el popular complemento JetPack , no puede deshabilitar XML-RPC, ya que Jetpack se requiere para comunicarse con el servidor. Además, antes de deshabilitar XML-RPC, asegúrese de que ninguno de sus complementos o temas lo esté utilizando.

Deshabilitar XML-RPC

1. Localice su carpeta de temas (generalmente en “wp-content / themes /”) y abra el archivo “functions.php”.

2. Pegue los siguientes comandos al final del archivo:

// Disable use XML-RPC add_filter( 'xmlrpc_enabled', '__return_false' );

Guarde el archivo “functions.php”. Esto desactivará la funcionalidad XML-RPC en WordPress. Tenga en cuenta que este método solo deshabilita XML-RPC, pero no impide que los hackers ataquen su sitio ya que el archivo xml-rpc.php está presente.

Bloqueo de acceso al archivo XML-RPC

La mejor manera de evitar que los hackers ataquen es bloquear el acceso al archivo xml-rpc.

Servidor Apache

Si su sitio de WordPress se ejecuta en un servidor Apache (si ve un archivo “.htaccess” en su carpeta de instalación de WordPress, puede estar bastante seguro de que su sitio está alojado en un servidor Apache), siga estos pasos.

1. Inicie sesión en su CPanel. Busca el Administrador de archivos.

2. Abra el administrador de archivos. Vaya a la carpeta “public_html” y luego al documento “.htaccess”.

3. Haga clic derecho para editar el archivo.

4. En la parte inferior del archivo, pegue el siguiente código:

# Disallow all WordPress xmlrpc.php requests to this domain <Files xmlrpc.php> order deny,allow deny from all </Files>

5. Guardar y salir.

Servidor Nginx

Para el servidor Nginx, pegue el siguiente código en el archivo de configuración del servidor:

# nginx block xmlrpc.php requests location /xmlrpc.php { deny all; }

Ahora su sitio está a salvo de ataques.

En conclusión

Los ataques de fuerza bruta y el robo de datos continuarán planteando problemas para los propietarios de sitios. Es su deber asegurarse de que su sitio sea seguro . Deshabilitar XML-RPC es una forma efectiva de hacer esto. Siga la guía anterior y proteja su sitio web y los visitantes de los hackers ahora.